最新发布

-

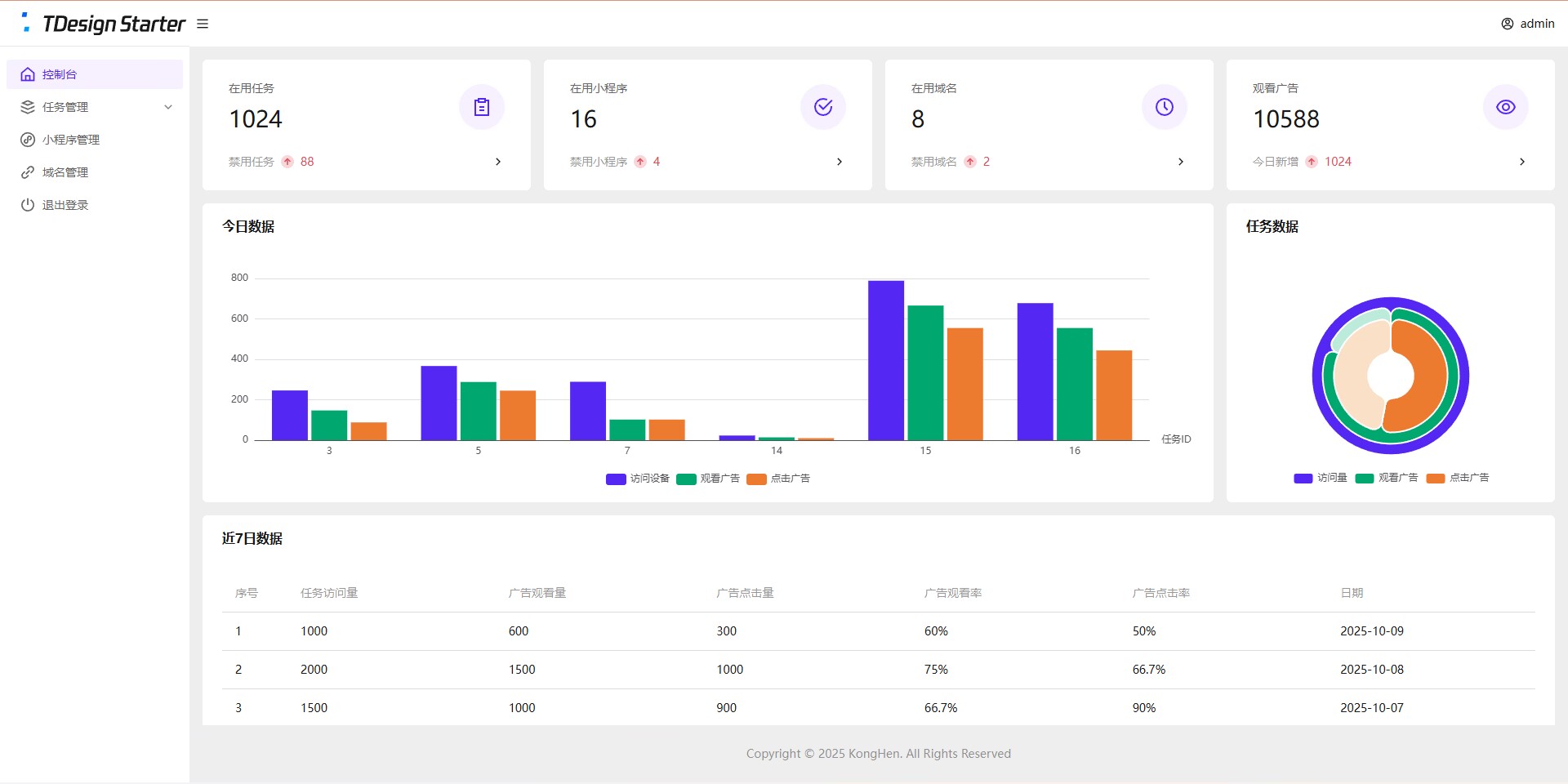

任务管理系统v1.1.0发布:新增卡密任务+小程序搜索,强化广告变现安全体系 任务管理系统v1.1.0发布:新增卡密任务+小程序搜索,强化广告变现安全体系 基于PHP+Vue3+UniApp的全栈式任务分发平台,支持广告变现与卡密任务,增强签名校验保障资金安全1.jpg图片 1123.png图片 系统简介 任务管理系统v1.1.0版本正式发布!本次更新带来了一次性卡密任务类型和小程序头像表情包搜索两大核心功能,同时通过奖励下发签名校验显著提升系统安全性。系统采用全栈技术架构,为创业者提供从小程序广告变现到卡密任务管理的完整解决方案。 ⭐ 开源地址:隐藏内容,请前往内页查看详情 v1.1.0 更新亮点 🚀 核心功能升级 1. 一次性卡密任务系统 class CardPasswordTask { public function generateOneTimeCard($taskId, $quantity) { // 生成一次性卡密 $cards = []; for ($i = 0; $i < $quantity; $i++) { $cards[] = [ 'card_number' => $this->generateUniqueCardNumber(), 'task_id' => $taskId, 'status' => 'active', 'created_at' => time() ]; } return $this->saveCards($cards); } public function verifyCard($cardNumber, $taskId) { // 验证卡密有效性并标记已使用 return $this->validateAndMarkUsed($cardNumber, $taskId); } }卡密任务特性: ✅ 一次性使用:每个卡密仅能兑换一次奖励 ✅ 批量生成:支持大量卡密批量生成和管理 ✅ 状态监控:实时跟踪卡密使用状态 ✅ 防重复机制:防止卡密被重复使用 2. 小程序增强功能 头像搜索API:集成多源头像搜索服务 表情包搜索:支持热门表情包资源搜索 内容审核:内置内容安全检测机制 3. 安全体系强化 class RewardSecurity { public function generateSignature($params, $secretKey) { // 生成请求签名 ksort($params); $signString = http_build_query($params) . $secretKey; return md5($signString); } public function verifyRewardRequest($request) { // 验证奖励下发请求合法性 $clientSign = $request['signature']; $serverSign = $this->generateSignature( $request['data'], $this->getSecretKey() ); return hash_equals($clientSign, $serverSign); } }安全升级要点: 🔒 请求签名:所有奖励请求必须包含有效签名 🔒 防重放攻击:签名包含时间戳防重复提交 🔒 密钥管理:安全的密钥存储和轮换机制 技术架构详解 🏗️ 全栈技术组合 层级技术栈核心职责后端APIPHP + MySQL业务逻辑、数据存储、接口管理后台管理Vue3 + TypeScript + TDesign任务管理、数据统计、系统配置任务页面Vue3 + 响应式设计用户任务参与界面小程序端UniApp + Vue2广告展示、奖励下发🔄 系统工作流程 广告变现流程 1. 创建任务 → 2. 生成链接 → 3. 分享传播 → 4. 用户参与 ↓ 5. 跳转小程序 → 6. 观看广告 → 7. 验证签名 → 8. 下发奖励卡密任务流程 1. 创建卡密任务 → 2. 批量生成卡密 → 3. 分发卡密 ↓ 4. 用户输入卡密 → 5. 验证有效性 → 6. 发放奖励安装部署指南 📋 环境要求 后端环境 # PHP环境要求 PHP版本: 7.4+ 扩展要求: PDO, JSON, MBstring, cURL 数据库: MySQL 5.7+ # 推荐服务器配置 内存: 2GB+ 存储: 20GB+ 带宽: 按用户量调整前端环境 # Node.js环境 Node.js: 16.0+ npm: 8.0+ HBuilder X: 最新版本 # 小程序要求 微信开发者工具: 最新稳定版 小程序AppID: 需要认证小程序🛠️ 部署步骤 1. 后端部署 # 克隆项目 git clone https://github.com/kong-hen/task_management.git cd task_management/backend # 安装依赖(如有composer.json) composer install # 配置数据库 cp .env.example .env # 编辑.env文件配置数据库信息 # 导入数据库结构 mysql -u username -p database_name < database/schema.sql2. 前端管理端部署 cd task_management/admin # 安装依赖 npm install # 开发环境运行 npm run dev # 构建生产版本 npm run build3. 小程序部署 cd task_management/miniprogram # 安装依赖 npm install # 使用HBuilder X打开项目 # 配置小程序AppID # 发行到微信开发者工具核心功能模块 💰 变现系统详解 广告收入优化 // 广告收益优化策略 class AdRevenueOptimizer { constructor() { this.adTypes = [ '激励视频广告', '插屏广告', 'banner广告' ]; } optimizeAdPlacement(userBehavior) { // 基于用户行为优化广告展示 if (userBehavior.watchCompletionRate > 0.8) { return '激励视频广告'; } else { return '插屏广告'; } } calculateExpectedRevenue(adType, userCount) { // 计算预期收益 const rates = { '激励视频广告': 0.15, '插屏广告': 0.08, 'banner广告': 0.03 }; return userCount * rates[adType]; } }多维度收益分析 实时收益监控:广告收益实时统计展示 用户价值分析:单个用户生命周期价值计算 渠道效果追踪:不同推广渠道效果对比 🎯 任务管理系统 任务类型支持 class TaskManager { public function createTask($taskData) { $taskTypes = [ 'ad_watch' => '广告观看任务', 'card_password' => '卡密兑换任务', 'questionnaire' => '问卷调查任务', 'app_download' => '应用下载任务' ]; return $this->saveTask($taskData); } public function getTaskStatistics($taskId) { // 获取任务统计数据 return [ 'participation_count' => $this->getParticipationCount($taskId), 'completion_rate' => $this->getCompletionRate($taskId), 'total_reward' => $this->getTotalReward($taskId), 'revenue' => $this->calculateRevenue($taskId) ]; } }代码保护方案 1. PHP代码免费加密平台 平台地址:php.javait.cn 加密服务优势 🛡️ 零成本保护:完全免费,无任何隐藏费用 🛡️ 多重加密标准: SG16:企业级三重加密防护 Deck3/Ic12:平衡性能与安全 goto/enphp/noname:多样化加密选择 🛡️ Windows客户端:图形化操作界面,一键加密 // 加密前:核心业务逻辑 class RewardDistribution { public function distributeReward($userId, $taskId) { // 奖励下发核心算法 $amount = $this->calculateReward($taskId); return $this->transferToUser($userId, $amount); } } // 加密后:商业级代码保护 // 使用SG16加密,有效防止核心算法泄露2. 数哈多应用授权系统 系统地址:auth.shuha.cn 商业化保护方案 全栈技术覆盖:支持PHP、Go、Java、Shell等语言 灵活授权模式: 域名授权:绑定指定域名使用 时间授权:设置使用时间期限 功能授权:按模块功能分级授权 安全验证机制: JWT令牌认证体系 请求签名防篡改 异地登录预警 运营与变现策略 📈 收益最大化建议 广告位优化 // 广告展示策略优化 const adStrategy = { // 频次控制 frequency: { maxDailyViews: 5, minInterval: 1800 // 30分钟 }, // 时机选择 timing: { preferPeakHours: true, peakHours: ['19:00-22:00', '12:00-14:00'] }, // 用户分层 userTier: { highValue: '激励视频', mediumValue: '插屏广告', lowValue: 'banner广告' } };任务设计原则 奖励合理性:奖励金额与任务难度匹配 参与门槛:设置适当的参与条件 完成路径:清晰的任务完成指引 社交传播:利用社交网络扩大影响 🔧 运维监控体系 系统健康监控 class SystemMonitor { public function getHealthStatus() { return [ 'api_performance' => $this->checkApiResponseTime(), 'database_status' => $this->checkDatabaseConnection(), 'ad_api_status' => $this->checkAdApiHealth(), 'reward_distribution' => $this->checkRewardSystem() ]; } public function alertOnAnomaly($metrics) { // 异常情况告警 if ($metrics['error_rate'] > 0.05) { $this->sendAlert('系统错误率异常'); } } }合规与风险控制 ⚖️ 合规运营建议 广告合规 明确告知:向用户清晰说明广告观看要求 自愿参与:确保用户自愿参与广告任务 内容审核:严格把控广告内容质量 数据安全 隐私保护:遵循个人信息保护法规 数据加密:敏感数据加密存储 访问控制:严格的权限管理体系 总结与展望 任务管理系统v1.1.0通过引入卡密任务类型和强化安全机制,为广告变现业务提供了更加完善和安全的解决方案。系统的全栈技术架构确保了高性能和可扩展性,而完善的代码保护方案为商业化运营提供了有力保障。 主要价值点: 🎯 多元化任务:支持广告任务和卡密任务等多种形式 🔒 安全保障:签名校验机制防止奖励欺诈 💰 收益优化:智能广告策略提升变现效率 🚀 技术先进:采用主流技术栈,易于维护扩展 立即访问GitHub,获取完整源码并开始您的广告变现业务! 免责声明:本系统需配合正规小程序使用,请遵守各平台广告规范和相关法律法规。广告收益受多种因素影响,不保证具体收益金额。 标签:任务管理系统 广告变现 小程序开发 PHP系统 Vue3 UniApp 卡密任务 代码加密 授权系统

任务管理系统v1.1.0发布:新增卡密任务+小程序搜索,强化广告变现安全体系 任务管理系统v1.1.0发布:新增卡密任务+小程序搜索,强化广告变现安全体系 基于PHP+Vue3+UniApp的全栈式任务分发平台,支持广告变现与卡密任务,增强签名校验保障资金安全1.jpg图片 1123.png图片 系统简介 任务管理系统v1.1.0版本正式发布!本次更新带来了一次性卡密任务类型和小程序头像表情包搜索两大核心功能,同时通过奖励下发签名校验显著提升系统安全性。系统采用全栈技术架构,为创业者提供从小程序广告变现到卡密任务管理的完整解决方案。 ⭐ 开源地址:隐藏内容,请前往内页查看详情 v1.1.0 更新亮点 🚀 核心功能升级 1. 一次性卡密任务系统 class CardPasswordTask { public function generateOneTimeCard($taskId, $quantity) { // 生成一次性卡密 $cards = []; for ($i = 0; $i < $quantity; $i++) { $cards[] = [ 'card_number' => $this->generateUniqueCardNumber(), 'task_id' => $taskId, 'status' => 'active', 'created_at' => time() ]; } return $this->saveCards($cards); } public function verifyCard($cardNumber, $taskId) { // 验证卡密有效性并标记已使用 return $this->validateAndMarkUsed($cardNumber, $taskId); } }卡密任务特性: ✅ 一次性使用:每个卡密仅能兑换一次奖励 ✅ 批量生成:支持大量卡密批量生成和管理 ✅ 状态监控:实时跟踪卡密使用状态 ✅ 防重复机制:防止卡密被重复使用 2. 小程序增强功能 头像搜索API:集成多源头像搜索服务 表情包搜索:支持热门表情包资源搜索 内容审核:内置内容安全检测机制 3. 安全体系强化 class RewardSecurity { public function generateSignature($params, $secretKey) { // 生成请求签名 ksort($params); $signString = http_build_query($params) . $secretKey; return md5($signString); } public function verifyRewardRequest($request) { // 验证奖励下发请求合法性 $clientSign = $request['signature']; $serverSign = $this->generateSignature( $request['data'], $this->getSecretKey() ); return hash_equals($clientSign, $serverSign); } }安全升级要点: 🔒 请求签名:所有奖励请求必须包含有效签名 🔒 防重放攻击:签名包含时间戳防重复提交 🔒 密钥管理:安全的密钥存储和轮换机制 技术架构详解 🏗️ 全栈技术组合 层级技术栈核心职责后端APIPHP + MySQL业务逻辑、数据存储、接口管理后台管理Vue3 + TypeScript + TDesign任务管理、数据统计、系统配置任务页面Vue3 + 响应式设计用户任务参与界面小程序端UniApp + Vue2广告展示、奖励下发🔄 系统工作流程 广告变现流程 1. 创建任务 → 2. 生成链接 → 3. 分享传播 → 4. 用户参与 ↓ 5. 跳转小程序 → 6. 观看广告 → 7. 验证签名 → 8. 下发奖励卡密任务流程 1. 创建卡密任务 → 2. 批量生成卡密 → 3. 分发卡密 ↓ 4. 用户输入卡密 → 5. 验证有效性 → 6. 发放奖励安装部署指南 📋 环境要求 后端环境 # PHP环境要求 PHP版本: 7.4+ 扩展要求: PDO, JSON, MBstring, cURL 数据库: MySQL 5.7+ # 推荐服务器配置 内存: 2GB+ 存储: 20GB+ 带宽: 按用户量调整前端环境 # Node.js环境 Node.js: 16.0+ npm: 8.0+ HBuilder X: 最新版本 # 小程序要求 微信开发者工具: 最新稳定版 小程序AppID: 需要认证小程序🛠️ 部署步骤 1. 后端部署 # 克隆项目 git clone https://github.com/kong-hen/task_management.git cd task_management/backend # 安装依赖(如有composer.json) composer install # 配置数据库 cp .env.example .env # 编辑.env文件配置数据库信息 # 导入数据库结构 mysql -u username -p database_name < database/schema.sql2. 前端管理端部署 cd task_management/admin # 安装依赖 npm install # 开发环境运行 npm run dev # 构建生产版本 npm run build3. 小程序部署 cd task_management/miniprogram # 安装依赖 npm install # 使用HBuilder X打开项目 # 配置小程序AppID # 发行到微信开发者工具核心功能模块 💰 变现系统详解 广告收入优化 // 广告收益优化策略 class AdRevenueOptimizer { constructor() { this.adTypes = [ '激励视频广告', '插屏广告', 'banner广告' ]; } optimizeAdPlacement(userBehavior) { // 基于用户行为优化广告展示 if (userBehavior.watchCompletionRate > 0.8) { return '激励视频广告'; } else { return '插屏广告'; } } calculateExpectedRevenue(adType, userCount) { // 计算预期收益 const rates = { '激励视频广告': 0.15, '插屏广告': 0.08, 'banner广告': 0.03 }; return userCount * rates[adType]; } }多维度收益分析 实时收益监控:广告收益实时统计展示 用户价值分析:单个用户生命周期价值计算 渠道效果追踪:不同推广渠道效果对比 🎯 任务管理系统 任务类型支持 class TaskManager { public function createTask($taskData) { $taskTypes = [ 'ad_watch' => '广告观看任务', 'card_password' => '卡密兑换任务', 'questionnaire' => '问卷调查任务', 'app_download' => '应用下载任务' ]; return $this->saveTask($taskData); } public function getTaskStatistics($taskId) { // 获取任务统计数据 return [ 'participation_count' => $this->getParticipationCount($taskId), 'completion_rate' => $this->getCompletionRate($taskId), 'total_reward' => $this->getTotalReward($taskId), 'revenue' => $this->calculateRevenue($taskId) ]; } }代码保护方案 1. PHP代码免费加密平台 平台地址:php.javait.cn 加密服务优势 🛡️ 零成本保护:完全免费,无任何隐藏费用 🛡️ 多重加密标准: SG16:企业级三重加密防护 Deck3/Ic12:平衡性能与安全 goto/enphp/noname:多样化加密选择 🛡️ Windows客户端:图形化操作界面,一键加密 // 加密前:核心业务逻辑 class RewardDistribution { public function distributeReward($userId, $taskId) { // 奖励下发核心算法 $amount = $this->calculateReward($taskId); return $this->transferToUser($userId, $amount); } } // 加密后:商业级代码保护 // 使用SG16加密,有效防止核心算法泄露2. 数哈多应用授权系统 系统地址:auth.shuha.cn 商业化保护方案 全栈技术覆盖:支持PHP、Go、Java、Shell等语言 灵活授权模式: 域名授权:绑定指定域名使用 时间授权:设置使用时间期限 功能授权:按模块功能分级授权 安全验证机制: JWT令牌认证体系 请求签名防篡改 异地登录预警 运营与变现策略 📈 收益最大化建议 广告位优化 // 广告展示策略优化 const adStrategy = { // 频次控制 frequency: { maxDailyViews: 5, minInterval: 1800 // 30分钟 }, // 时机选择 timing: { preferPeakHours: true, peakHours: ['19:00-22:00', '12:00-14:00'] }, // 用户分层 userTier: { highValue: '激励视频', mediumValue: '插屏广告', lowValue: 'banner广告' } };任务设计原则 奖励合理性:奖励金额与任务难度匹配 参与门槛:设置适当的参与条件 完成路径:清晰的任务完成指引 社交传播:利用社交网络扩大影响 🔧 运维监控体系 系统健康监控 class SystemMonitor { public function getHealthStatus() { return [ 'api_performance' => $this->checkApiResponseTime(), 'database_status' => $this->checkDatabaseConnection(), 'ad_api_status' => $this->checkAdApiHealth(), 'reward_distribution' => $this->checkRewardSystem() ]; } public function alertOnAnomaly($metrics) { // 异常情况告警 if ($metrics['error_rate'] > 0.05) { $this->sendAlert('系统错误率异常'); } } }合规与风险控制 ⚖️ 合规运营建议 广告合规 明确告知:向用户清晰说明广告观看要求 自愿参与:确保用户自愿参与广告任务 内容审核:严格把控广告内容质量 数据安全 隐私保护:遵循个人信息保护法规 数据加密:敏感数据加密存储 访问控制:严格的权限管理体系 总结与展望 任务管理系统v1.1.0通过引入卡密任务类型和强化安全机制,为广告变现业务提供了更加完善和安全的解决方案。系统的全栈技术架构确保了高性能和可扩展性,而完善的代码保护方案为商业化运营提供了有力保障。 主要价值点: 🎯 多元化任务:支持广告任务和卡密任务等多种形式 🔒 安全保障:签名校验机制防止奖励欺诈 💰 收益优化:智能广告策略提升变现效率 🚀 技术先进:采用主流技术栈,易于维护扩展 立即访问GitHub,获取完整源码并开始您的广告变现业务! 免责声明:本系统需配合正规小程序使用,请遵守各平台广告规范和相关法律法规。广告收益受多种因素影响,不保证具体收益金额。 标签:任务管理系统 广告变现 小程序开发 PHP系统 Vue3 UniApp 卡密任务 代码加密 授权系统 -

多邮箱API分发系统:基于PHP+IMAP的高效邮箱管理解决方案 多邮箱API分发系统:基于PHP+IMAP的高效邮箱管理解决方案 支持多邮箱统一管理的API分发平台,含完整后台管理系统,助力企业邮箱资源高效利用 1111.png图片系统简介 今天给大家分享一款多邮箱API分发系统,该系统基于PHP开发,集成IMAP扩展支持,能够统一管理多个邮箱账号,并通过API接口进行邮件分发管理。系统采用Nginx 1.28 + MySQL 5.6 + PHP 7.4环境架构,适合企业级邮箱资源管理需求。 📥 下载地址: 隐藏内容,请前往内页查看详情 系统架构与特性 🏗️ 技术架构 组件版本作用Web服务器Nginx 1.28高性能Web服务数据库MySQL 5.6数据存储与管理后端语言PHP 7.4业务逻辑处理核心扩展IMAP扩展邮箱协议支持✨ 核心功能特性 多邮箱统一管理 class EmailManager { // 邮箱账号管理 public function addEmailAccount($config) { // 支持添加多个邮箱账号 // 自动验证邮箱可用性 } // IMAP邮件收取 public function fetchEmails($account) { // 通过IMAP协议收取邮件 // 支持SSL/TLS加密连接 } }API分发机制 统一API接口:提供标准化的邮件操作API 多租户支持:可为不同用户分配邮箱资源 流量控制:支持API调用频率限制 数据统计:详细的API调用日志和统计 后台管理系统 邮箱账号管理:添加、编辑、删除邮箱账号 API密钥管理:生成和管理API访问密钥 使用统计:可视化数据统计和报表 系统监控:实时监控系统运行状态 环境配置指南 🔧 系统要求 服务器环境 # 推荐环境配置 操作系统: CentOS 7+/Ubuntu 18.04+ Web服务器: Nginx 1.18+ 数据库: MySQL 5.6+ PHP版本: 7.4+ 内存: 2GB+ 存储: 20GB+PHP扩展要求 ; 必需扩展 extension=imap extension=mysqli extension=curl extension=openssl extension=mbstring extension=json📋 安装步骤 1. 环境准备 # 安装PHP IMAP扩展 sudo apt-get install php-imap # Ubuntu/Debian sudo yum install php-imap # CentOS # 重启PHP服务 sudo systemctl restart php7.4-fpm2. 系统部署 # 下载源码并解压 wget https://wwpa.lanzouo.com/iZci73b9f9ve unzip email_api_system.zip # 设置文件权限 chmod -R 755 storage/ chmod -R 755 config/ chmod 644 database/ # 配置Nginx虚拟主机 cp nginx.conf.example /etc/nginx/sites-available/email_api ln -s /etc/nginx/sites-available/email_api /etc/nginx/sites-enabled/3. 数据库配置 -- 创建数据库 CREATE DATABASE email_api CHARACTER SET utf8mb4 COLLATE utf8mb4_unicode_ci; -- 导入数据表结构 mysql -u username -p email_api < database/schema.sql4. 系统初始化 访问域名完成安装向导 配置数据库连接参数 设置管理员账户 配置邮箱服务器信息 核心功能详解 📧 邮箱管理功能 多协议支持 IMAP/SMTP:标准邮件协议支持 SSL/TLS:加密传输保障安全 多厂商兼容:支持Gmail、QQ邮箱、163邮箱、企业邮箱等 账号管理 // 邮箱账号配置示例 $email_config = [ 'host' => 'imap.163.com', 'port' => 993, 'encryption' => 'ssl', 'username' => 'your_email@163.com', 'password' => 'your_password', 'protocol' => 'imap' ];🔌 API接口设计 RESTful API架构 // API路由示例 Route::group(['prefix' => 'api/v1'], function() { Route::post('/email/send', 'EmailController@send'); Route::get('/email/list', 'EmailController@list'); Route::get('/email/stats', 'EmailController@stats'); Route::post('/account/add', 'AccountController@add'); });接口安全机制 API密钥认证:每个请求需要有效的API密钥 请求签名:防止请求篡改 频率限制:防止API滥用 IP白名单:可选的IP访问控制 🎯 应用场景 企业应用 客服系统:统一管理多个客服邮箱 营销推广:批量邮件发送和跟踪 业务通知:系统通知和告警邮件 开发者应用 应用集成:为应用添加邮件功能 自动化流程:邮件触发的工作流 数据分析:邮件数据统计和分析 安全与保护方案 1. PHP代码免费加密平台 平台地址:php.javait.cn 加密优势 全免费服务:无任何隐藏费用 多重加密算法: SG16:企业级加密标准 Deck3/Ic12:平衡性能与安全 goto/enphp/noname:多样化选择 Windows客户端:图形化操作,简单易用 // 加密前:业务逻辑清晰可见 class EmailAPI { public function distributeEmail($api_key, $email_data) { // 邮件分发核心逻辑 return $distribution_result; } } // 加密后:商业级代码保护 // 使用SG16加密,有效防止核心算法泄露加密操作流程 访问php.javait.cn或使用Windows客户端 上传PHP源代码文件 选择加密算法(推荐SG16用于商业项目) 下载加密后的文件 部署到生产环境 2. 数哈多应用授权系统 系统地址:auth.shuha.cn 授权保护方案 多语言支持:PHP、Go、Java、Shell等 灵活授权类型: 域名授权:绑定特定域名使用 时间授权:设置使用期限 功能授权:按功能模块授权 安全机制: JWT令牌认证 加密数据存储 防篡改验证 商业价值 知识产权保护:防止未授权使用 收益最大化:灵活的授权收费模式 客户管理:完善的授权管理后台 运维与监控 🔍 系统监控 性能监控指标 // 系统状态监控 class SystemMonitor { public function getSystemStatus() { return [ 'email_accounts' => $this->getActiveAccounts(), 'api_requests' => $this->getRequestStats(), 'system_load' => $this->getServerLoad(), 'storage_usage' => $this->getStorageUsage() ]; } }日志管理 操作日志:记录所有管理操作 API日志:详细的API调用记录 错误日志:系统错误和异常记录 性能日志:系统性能指标记录 🛠️ 维护建议 日常维护 定期备份:数据库和配置文件的定期备份 日志清理:定期清理过期日志文件 性能优化:监控和优化系统性能 安全更新:及时更新系统和组件 故障排除 # 检查IMAP服务状态 telnet imap.server.com 993 # 检查PHP扩展 php -m | grep imap # 查看系统日志 tail -f /var/log/nginx/error.log二次开发指南 🔧 扩展开发 添加新的邮箱提供商 class CustomEmailProvider extends BaseEmailProvider { public function connect() { // 实现自定义连接逻辑 } public function fetchEmails() { // 实现自定义邮件获取逻辑 } }API接口扩展 // 添加新的API端点 Route::post('/api/v1/custom/endpoint', 'CustomController@handle');📊 集成方案 与现有系统集成 单点登录:支持OAuth、JWT等认证方式 Webhook通知:重要事件Webhook通知 数据导出:支持JSON、CSV等格式数据导出 总结 多邮箱API分发系统为企业提供了一个高效、安全、可扩展的邮箱管理解决方案。通过统一的API接口,开发者可以轻松集成邮件功能到各种应用中,大大提升了开发效率。 系统的模块化设计和清晰的架构使得二次开发和定制变得简单。结合代码加密和授权保护方案,开发者可以安心地进行商业化部署,有效保护知识产权。 立即下载体验,打造专业的邮箱管理平台! 版权声明:本系统由乐乐不吃糖吖开发分享,转载请注明出处。请遵守开源协议,尊重开发者劳动成果。 标签:多邮箱API 邮箱管理 PHP系统 IMAP扩展 API分发 开源项目 代码加密 授权系统

多邮箱API分发系统:基于PHP+IMAP的高效邮箱管理解决方案 多邮箱API分发系统:基于PHP+IMAP的高效邮箱管理解决方案 支持多邮箱统一管理的API分发平台,含完整后台管理系统,助力企业邮箱资源高效利用 1111.png图片系统简介 今天给大家分享一款多邮箱API分发系统,该系统基于PHP开发,集成IMAP扩展支持,能够统一管理多个邮箱账号,并通过API接口进行邮件分发管理。系统采用Nginx 1.28 + MySQL 5.6 + PHP 7.4环境架构,适合企业级邮箱资源管理需求。 📥 下载地址: 隐藏内容,请前往内页查看详情 系统架构与特性 🏗️ 技术架构 组件版本作用Web服务器Nginx 1.28高性能Web服务数据库MySQL 5.6数据存储与管理后端语言PHP 7.4业务逻辑处理核心扩展IMAP扩展邮箱协议支持✨ 核心功能特性 多邮箱统一管理 class EmailManager { // 邮箱账号管理 public function addEmailAccount($config) { // 支持添加多个邮箱账号 // 自动验证邮箱可用性 } // IMAP邮件收取 public function fetchEmails($account) { // 通过IMAP协议收取邮件 // 支持SSL/TLS加密连接 } }API分发机制 统一API接口:提供标准化的邮件操作API 多租户支持:可为不同用户分配邮箱资源 流量控制:支持API调用频率限制 数据统计:详细的API调用日志和统计 后台管理系统 邮箱账号管理:添加、编辑、删除邮箱账号 API密钥管理:生成和管理API访问密钥 使用统计:可视化数据统计和报表 系统监控:实时监控系统运行状态 环境配置指南 🔧 系统要求 服务器环境 # 推荐环境配置 操作系统: CentOS 7+/Ubuntu 18.04+ Web服务器: Nginx 1.18+ 数据库: MySQL 5.6+ PHP版本: 7.4+ 内存: 2GB+ 存储: 20GB+PHP扩展要求 ; 必需扩展 extension=imap extension=mysqli extension=curl extension=openssl extension=mbstring extension=json📋 安装步骤 1. 环境准备 # 安装PHP IMAP扩展 sudo apt-get install php-imap # Ubuntu/Debian sudo yum install php-imap # CentOS # 重启PHP服务 sudo systemctl restart php7.4-fpm2. 系统部署 # 下载源码并解压 wget https://wwpa.lanzouo.com/iZci73b9f9ve unzip email_api_system.zip # 设置文件权限 chmod -R 755 storage/ chmod -R 755 config/ chmod 644 database/ # 配置Nginx虚拟主机 cp nginx.conf.example /etc/nginx/sites-available/email_api ln -s /etc/nginx/sites-available/email_api /etc/nginx/sites-enabled/3. 数据库配置 -- 创建数据库 CREATE DATABASE email_api CHARACTER SET utf8mb4 COLLATE utf8mb4_unicode_ci; -- 导入数据表结构 mysql -u username -p email_api < database/schema.sql4. 系统初始化 访问域名完成安装向导 配置数据库连接参数 设置管理员账户 配置邮箱服务器信息 核心功能详解 📧 邮箱管理功能 多协议支持 IMAP/SMTP:标准邮件协议支持 SSL/TLS:加密传输保障安全 多厂商兼容:支持Gmail、QQ邮箱、163邮箱、企业邮箱等 账号管理 // 邮箱账号配置示例 $email_config = [ 'host' => 'imap.163.com', 'port' => 993, 'encryption' => 'ssl', 'username' => 'your_email@163.com', 'password' => 'your_password', 'protocol' => 'imap' ];🔌 API接口设计 RESTful API架构 // API路由示例 Route::group(['prefix' => 'api/v1'], function() { Route::post('/email/send', 'EmailController@send'); Route::get('/email/list', 'EmailController@list'); Route::get('/email/stats', 'EmailController@stats'); Route::post('/account/add', 'AccountController@add'); });接口安全机制 API密钥认证:每个请求需要有效的API密钥 请求签名:防止请求篡改 频率限制:防止API滥用 IP白名单:可选的IP访问控制 🎯 应用场景 企业应用 客服系统:统一管理多个客服邮箱 营销推广:批量邮件发送和跟踪 业务通知:系统通知和告警邮件 开发者应用 应用集成:为应用添加邮件功能 自动化流程:邮件触发的工作流 数据分析:邮件数据统计和分析 安全与保护方案 1. PHP代码免费加密平台 平台地址:php.javait.cn 加密优势 全免费服务:无任何隐藏费用 多重加密算法: SG16:企业级加密标准 Deck3/Ic12:平衡性能与安全 goto/enphp/noname:多样化选择 Windows客户端:图形化操作,简单易用 // 加密前:业务逻辑清晰可见 class EmailAPI { public function distributeEmail($api_key, $email_data) { // 邮件分发核心逻辑 return $distribution_result; } } // 加密后:商业级代码保护 // 使用SG16加密,有效防止核心算法泄露加密操作流程 访问php.javait.cn或使用Windows客户端 上传PHP源代码文件 选择加密算法(推荐SG16用于商业项目) 下载加密后的文件 部署到生产环境 2. 数哈多应用授权系统 系统地址:auth.shuha.cn 授权保护方案 多语言支持:PHP、Go、Java、Shell等 灵活授权类型: 域名授权:绑定特定域名使用 时间授权:设置使用期限 功能授权:按功能模块授权 安全机制: JWT令牌认证 加密数据存储 防篡改验证 商业价值 知识产权保护:防止未授权使用 收益最大化:灵活的授权收费模式 客户管理:完善的授权管理后台 运维与监控 🔍 系统监控 性能监控指标 // 系统状态监控 class SystemMonitor { public function getSystemStatus() { return [ 'email_accounts' => $this->getActiveAccounts(), 'api_requests' => $this->getRequestStats(), 'system_load' => $this->getServerLoad(), 'storage_usage' => $this->getStorageUsage() ]; } }日志管理 操作日志:记录所有管理操作 API日志:详细的API调用记录 错误日志:系统错误和异常记录 性能日志:系统性能指标记录 🛠️ 维护建议 日常维护 定期备份:数据库和配置文件的定期备份 日志清理:定期清理过期日志文件 性能优化:监控和优化系统性能 安全更新:及时更新系统和组件 故障排除 # 检查IMAP服务状态 telnet imap.server.com 993 # 检查PHP扩展 php -m | grep imap # 查看系统日志 tail -f /var/log/nginx/error.log二次开发指南 🔧 扩展开发 添加新的邮箱提供商 class CustomEmailProvider extends BaseEmailProvider { public function connect() { // 实现自定义连接逻辑 } public function fetchEmails() { // 实现自定义邮件获取逻辑 } }API接口扩展 // 添加新的API端点 Route::post('/api/v1/custom/endpoint', 'CustomController@handle');📊 集成方案 与现有系统集成 单点登录:支持OAuth、JWT等认证方式 Webhook通知:重要事件Webhook通知 数据导出:支持JSON、CSV等格式数据导出 总结 多邮箱API分发系统为企业提供了一个高效、安全、可扩展的邮箱管理解决方案。通过统一的API接口,开发者可以轻松集成邮件功能到各种应用中,大大提升了开发效率。 系统的模块化设计和清晰的架构使得二次开发和定制变得简单。结合代码加密和授权保护方案,开发者可以安心地进行商业化部署,有效保护知识产权。 立即下载体验,打造专业的邮箱管理平台! 版权声明:本系统由乐乐不吃糖吖开发分享,转载请注明出处。请遵守开源协议,尊重开发者劳动成果。 标签:多邮箱API 邮箱管理 PHP系统 IMAP扩展 API分发 开源项目 代码加密 授权系统 -

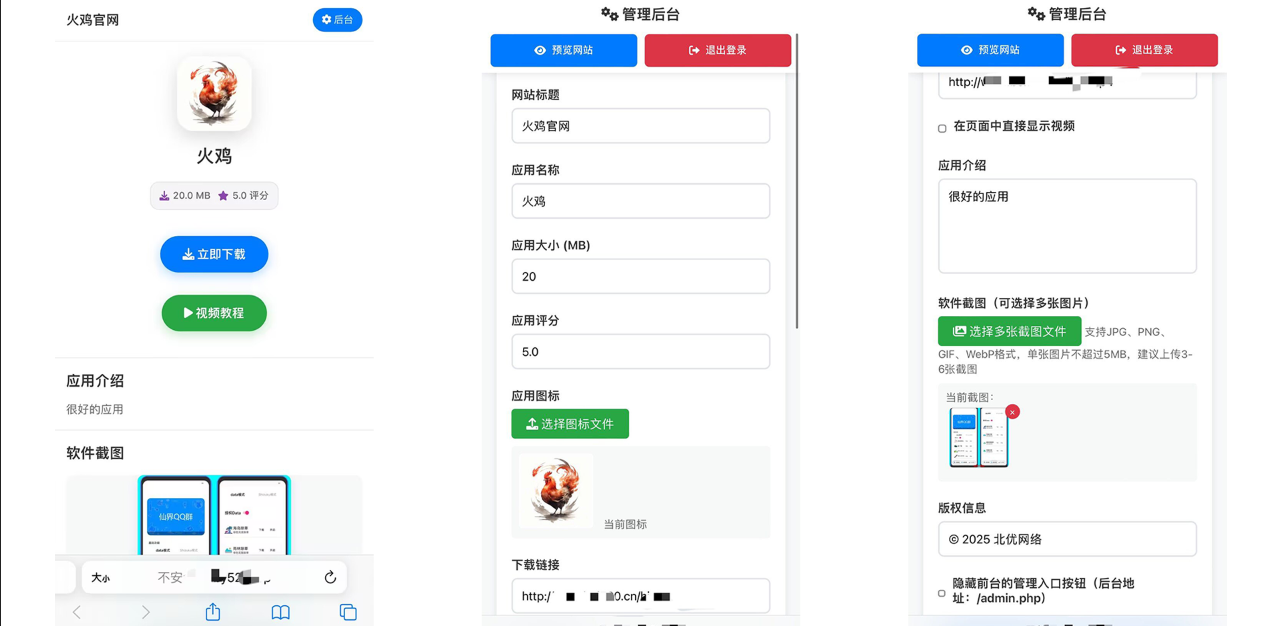

简约软件带后台功能的下载页:一键部署的优雅解决方案,附代码保护与授权指南 简约软件下载页:一键部署的优雅解决方案,附代码保护与授权指南 在现代数字化时代,一个专业且美观的软件下载页面至关重要。本文将介绍一款简约好看的软件下载页源码,支持快速部署,并分享PHP代码加密与授权保护的完整方案,助力开发者保护知识产权。 111.png图片 🎯 一、软件下载页核心特色 1. 简约美观的设计 视觉风格:采用现代简约风,突出软件核心信息,减少冗余元素,提升用户体验。 响应式布局:适配PC、平板及手机等不同设备,确保用户随时随地流畅访问与下载。 结构化内容模块: 主图横幅:清晰展示软件名称与核心功能。 功能介绍区:分点列出软件特性,增强说服力。 截图展示:通过高保真图片直观呈现软件界面。 下载按钮:醒目设计,支持多平台(如Windows、iOS/Android)一键下载。 2. 后台管理功能 自主配置:后台地址为 域名/admin.php,支持管理员自行设置账号、软件信息、下载链接等。 动态内容更新:无需修改代码即可调整页面内容,适合频繁迭代的软件项目。 3. 技术架构 前端:基于HTML5、CSS3与JavaScript,语义化标签提升SEO效果。 后端:PHP驱动,轻量级且兼容性强,无需数据库即可运行(或可选MySQL扩展)。 部署便捷:上传文件后配置后台参数即可使用,降低技术门槛。 下载地址: 百度网盘: 隐藏内容,请前往内页查看详情🛡️ 二、PHP代码保护:加密方案与实操 为防止源码被滥用或未授权分析,推荐使用以下加密平台: 1. 免费加密平台(php.javait.cn) 多重加密方式:支持SG16、Deck3、Ic12、goto、enphp、noname等算法,覆盖扩展与非扩展模式。 SG16标准:提供语法混淆、逻辑重构与虚拟机保护三重防护,大幅提升破解成本。 Deck3/Ic12:适用于不同安全需求,平衡性能与强度。 全环境兼容:支持PHP 5.6至8.2版本,无需安装额外扩展。 Windows客户端:新推出的桌面工具简化操作,支持图形化加密与批量处理。 操作流程: 访问平台或启动Windows客户端。 上传PHP文件(支持文件夹/压缩包)。 选择加密算法(如SG16用于商业项目)。 下载加密后文件,直接部署至服务器。 2. 加密应用场景 商业项目交付:加密核心代码并绑定客户域名/IP,防止尾款拖欠。 开源项目保护:对核心算法加密,保留部分功能开源。 API接口防护:加密验证逻辑,阻断恶意调用。 示例代码加密对比: // 加密前 class Payment { public function verify($data) { // 核心支付逻辑 } } // 加密后(SG16处理) // 显示为乱码字符,无法直接阅读🔐 三、知识产权保护:数哈多授权系统 对于商业化项目,建议集成数哈多应用授权系统(auth.shuha.cn)实现许可管理: 1. 核心功能 多语言支持:覆盖PHP、Go、Java、Shell等开发者。 灵活授权类型: 域名/IP绑定:限制代码在特定服务器运行。 时间限制:设置试用期或订阅周期。 用户数控制:按授权数量收费。 安全机制:基于JWT令牌与加密存储,防篡改。 2. 集成优势 自动化管理:提供API接口,与支付系统对接,自动化处理订单与授权。 防破解设计:结合代码加密 + 授权验证,构建双重保护体系。 💻 四、部署与优化指南 1. 下载页部署步骤 环境准备:确保服务器支持PHP(版本≥7.0)。 文件上传:解压下载包至网站根目录。 后台配置:访问 域名/admin.php,设置管理员账号、软件信息及下载链接。 前端调整:根据品牌需求修改文字、图片(参考模板结构)。 2. 设计优化建议 内容层级:用卡片布局分割信息区块,避免页面单调。 视觉引导:通过颜色对比与留白突出下载按钮。 SEO优化:利用HTML5语义标签(如 <section>、<article>)提升搜索排名。 3. 安全增强措施 加密关键文件:对后台逻辑、支付模块等核心代码加密。 定期更新:每3个月重新加密代码,应对逆向技术演进。 💎 五、结语 本软件下载页源码以简约设计、便捷部署为核心,结合PHP加密平台与数哈多授权系统,为开发者提供从页面展示到代码保护的一站式解决方案。无论是个人项目还是商业产品,均能借助此方案提升专业性与安全性。 版权声明:本文分享的源码与工具仅供合法使用,任何违反许可证协议的行为均与作者无关。标签:软件下载页 PHP加密 源码保护 授权系统 网页设计 开源项目

简约软件带后台功能的下载页:一键部署的优雅解决方案,附代码保护与授权指南 简约软件下载页:一键部署的优雅解决方案,附代码保护与授权指南 在现代数字化时代,一个专业且美观的软件下载页面至关重要。本文将介绍一款简约好看的软件下载页源码,支持快速部署,并分享PHP代码加密与授权保护的完整方案,助力开发者保护知识产权。 111.png图片 🎯 一、软件下载页核心特色 1. 简约美观的设计 视觉风格:采用现代简约风,突出软件核心信息,减少冗余元素,提升用户体验。 响应式布局:适配PC、平板及手机等不同设备,确保用户随时随地流畅访问与下载。 结构化内容模块: 主图横幅:清晰展示软件名称与核心功能。 功能介绍区:分点列出软件特性,增强说服力。 截图展示:通过高保真图片直观呈现软件界面。 下载按钮:醒目设计,支持多平台(如Windows、iOS/Android)一键下载。 2. 后台管理功能 自主配置:后台地址为 域名/admin.php,支持管理员自行设置账号、软件信息、下载链接等。 动态内容更新:无需修改代码即可调整页面内容,适合频繁迭代的软件项目。 3. 技术架构 前端:基于HTML5、CSS3与JavaScript,语义化标签提升SEO效果。 后端:PHP驱动,轻量级且兼容性强,无需数据库即可运行(或可选MySQL扩展)。 部署便捷:上传文件后配置后台参数即可使用,降低技术门槛。 下载地址: 百度网盘: 隐藏内容,请前往内页查看详情🛡️ 二、PHP代码保护:加密方案与实操 为防止源码被滥用或未授权分析,推荐使用以下加密平台: 1. 免费加密平台(php.javait.cn) 多重加密方式:支持SG16、Deck3、Ic12、goto、enphp、noname等算法,覆盖扩展与非扩展模式。 SG16标准:提供语法混淆、逻辑重构与虚拟机保护三重防护,大幅提升破解成本。 Deck3/Ic12:适用于不同安全需求,平衡性能与强度。 全环境兼容:支持PHP 5.6至8.2版本,无需安装额外扩展。 Windows客户端:新推出的桌面工具简化操作,支持图形化加密与批量处理。 操作流程: 访问平台或启动Windows客户端。 上传PHP文件(支持文件夹/压缩包)。 选择加密算法(如SG16用于商业项目)。 下载加密后文件,直接部署至服务器。 2. 加密应用场景 商业项目交付:加密核心代码并绑定客户域名/IP,防止尾款拖欠。 开源项目保护:对核心算法加密,保留部分功能开源。 API接口防护:加密验证逻辑,阻断恶意调用。 示例代码加密对比: // 加密前 class Payment { public function verify($data) { // 核心支付逻辑 } } // 加密后(SG16处理) // 显示为乱码字符,无法直接阅读🔐 三、知识产权保护:数哈多授权系统 对于商业化项目,建议集成数哈多应用授权系统(auth.shuha.cn)实现许可管理: 1. 核心功能 多语言支持:覆盖PHP、Go、Java、Shell等开发者。 灵活授权类型: 域名/IP绑定:限制代码在特定服务器运行。 时间限制:设置试用期或订阅周期。 用户数控制:按授权数量收费。 安全机制:基于JWT令牌与加密存储,防篡改。 2. 集成优势 自动化管理:提供API接口,与支付系统对接,自动化处理订单与授权。 防破解设计:结合代码加密 + 授权验证,构建双重保护体系。 💻 四、部署与优化指南 1. 下载页部署步骤 环境准备:确保服务器支持PHP(版本≥7.0)。 文件上传:解压下载包至网站根目录。 后台配置:访问 域名/admin.php,设置管理员账号、软件信息及下载链接。 前端调整:根据品牌需求修改文字、图片(参考模板结构)。 2. 设计优化建议 内容层级:用卡片布局分割信息区块,避免页面单调。 视觉引导:通过颜色对比与留白突出下载按钮。 SEO优化:利用HTML5语义标签(如 <section>、<article>)提升搜索排名。 3. 安全增强措施 加密关键文件:对后台逻辑、支付模块等核心代码加密。 定期更新:每3个月重新加密代码,应对逆向技术演进。 💎 五、结语 本软件下载页源码以简约设计、便捷部署为核心,结合PHP加密平台与数哈多授权系统,为开发者提供从页面展示到代码保护的一站式解决方案。无论是个人项目还是商业产品,均能借助此方案提升专业性与安全性。 版权声明:本文分享的源码与工具仅供合法使用,任何违反许可证协议的行为均与作者无关。标签:软件下载页 PHP加密 源码保护 授权系统 网页设计 开源项目 -

GinBlog vs WordPress/Typecho/Zblog:免费授权与宝塔快速部署全方位对比 GinBlog vs WordPress/Typecho/Zblog:免费授权与宝塔快速部署全方位对比 在众多博客系统中,如何选择一款适合自己的平台确实是很多创作者面临的难题。今天,我将为你全面对比四款主流的博客系统:新兴的 GinBlog,以及传统的 WordPress、Typecho 和 Zblog。我们会重点关注 GinBlog 的免费授权特性和宝塔面板快速部署体验,帮助你做出更明智的选择。 🚀 系统概述与技术架构 1. GinBlog:Go语言新贵 技术栈:基于Go语言的Gin框架,采用前后端分离架构。 授权模式:免费授权使用,采用宽松的开源协议,允许免费商用和修改。 设计理念:专为创作者及团队提供高性能、接口规范的博客系统后端。 2. WordPress:生态系统巨无霸 技术栈:基于PHP和MySQL,采用传统服务端渲染架构。 授权模式:开源免费,但众多优质主题、插件和托管服务可能产生费用。 市场地位:全球最受欢迎的博客引擎,拥有最庞大的主题和插件生态,据其官方说法,其开源博客系统市场占有率是超过百分之三十。 3. Typecho:轻量级新星 技术栈:基于PHP开发,设计简洁。 授权模式:开源免费。 核心特点:轻量级的博客系统,安装和使用简单,性能较好,占用资源少。 4. Zblog:国产博客老将 技术栈:拥有PHP和ASP两个版本。 授权模式:开源免费。 核心特点:功能比较符合国人习惯,静态化做得好,有利于SEO优化。 📊 核心优势对比 为了让你更直观地了解四款博客系统的差异,我准备了这份对比表格: 对比维度GinBlogWordPressTypechoZblog性能表现Go语言高并发,响应快相对臃肿,速度较慢,插件过多会影响速度轻量级,打开速度最快,性能较好静态化做得好,速度快授权费用完全免费授权开源免费,但优质资源可能收费开源免费开源免费,但官方应用平台很多主题插件付费部署方式宝塔面板快速部署宝塔一键部署安装简单安装简单技术架构前后端分离,现代化传统服务端渲染轻量级PHPPHP/ASP双版本学习曲线需Go和前端基础,适合开发者对新手友好,但高级设置可能较复杂安装和使用简单,适合新手入门操作更符合国人习惯,后台简洁主题插件相对年轻,资源在成长中生态成熟,海量插件和主题插件相对较少应用较少,官方应用平台很多付费🛠️ GinBlog的突出优势 1. 免费授权与零成本运营 GinBlog采用完全免费的授权模式,用户无需担心版权问题和授权费用。相比其他系统,虽然核心都是开源的,但如Zblog等系统的很多优质主题和插件需要付费,而GinBlog在这方面更加友好。 2. 宝塔面板快速部署实战 GinBlog通过宝塔面板可实现快速部署,大大提升了用户体验: 环境准备:安装宝塔面板,配置Nginx、MySQL环境。 前后端部署:分别部署前端和后端,通过宝塔面板的相关模块进行配置和启动。 域名绑定:分别绑定前端和后端域名,完成SSL配置。 完成部署 图片 访问前端域名,若能正常显示页面,表示部署成功 后台管理界面可通过访问/admin 图片 默认账号为admin,密码为123456 这种部署体验大大降低了独立博客的部署门槛。 3. 卓越的性能表现 基于Go语言和Gin框架,GinBlog在处理高并发请求时表现出色,页面响应速度达到毫秒级。相比WordPress在流量高峰时容易出现性能问题,GinBlog能更好地应对流量波动。 4. 现代化技术架构 前后端分离架构让GinBlog更适合现代Web开发标准,清晰的API接口为移动端开发和第三方集成提供了极大便利。 💎 其他系统的独特优势 1. WordPress:无所不能的生态系统 拥有海量的主题和插件,可以搭建各种类型的网站。 社区活跃,文档和教程丰富,遇到问题容易找到解决方案。 对SEO友好,据说全世界有30%以上网站都是基于WordPress的。 2. Typecho:极致的轻量与简洁 程序轻量,占用资源少,在低配置服务器上也能流畅运行。 设计简洁,适合专注于内容创作的用户。 具有良好的SEO优化,可以帮助网站在搜索引擎中更好地排名。 3. Zblog:符合国人习惯的设计 操作逻辑更符合国内用户习惯,特别是文章置顶等功能。 静态化做得好,有利于SEO优化,在国内的访问速度也比较快。 作为国产软件,对中文的支持更好。 🎯 适用场景分析 选择GinBlog,如果: 你是开发者或技术爱好者,重视技术栈的现代性和性能表现。 追求零成本运营,希望完全掌控代码和数据。 需要高性能响应和并发处理能力。 计划长期维护并深度定制博客功能。 选择WordPress,如果: 你是新手博主,优先考虑易用性和丰富的功能。 需要快速上线,依赖现有主题和插件生态。 预算允许为优质主题和插件付费。 重视社区支持和问题解决效率。 选择Typecho,如果: 你是专注内容的创作者,希望系统轻快、不占资源。 需要快速搭建个人博客或小型网站。 喜欢简洁高效的写作体验。 对服务器配置要求不高,希望低成本运行。 选择Zblog,如果: 你偏好符合国人使用习惯的后台。 注重博客的SEO优化和搜索引擎排名。 需要简洁易用的后台管理界面。 习惯使用 ASP环境(可选ASP版本)。 🚀 宝塔面板部署通用指南 使用宝塔面板可以显著简化博客的部署流程。下面是基本的部署思路: 准备服务器环境:购买一台云服务器(例如腾讯云轻量应用服务器),并通过SSH连接服务器。 安装宝塔面板:在服务器上执行宝塔官网提供的安装命令。安装成功后,会给你面板的访问地址、用户名和密码。 配置网站环境:登录宝塔面板后,在软件商店一键安装所需运行环境(如Nginx、MySQL数据库等)。 部署博客程序: 对于 GinBlog:你需要分别部署前端和后端。上传后端程序,配置数据库信息和授权码,通过宝塔面板的GO项目模块来部署和启动;上传前端代码,并修改其配置文件中的API地址指向你的后端域名。 对于 WordPress、Typecho、Zblog:这类PHP程序部署更简单。在宝塔面板“网站”菜单创建新站点和数据库,然后上传程序到网站根目录,解压后通过浏览器访问域名,按安装向导完成即可。 💡 总结与最终建议 GinBlog、WordPress、Typecho和Zblog各有优势,选择哪个主要取决于你的具体需求和技术背景: 追求极致性能、现代技术栈,并且具备一定的运维能力,GinBlog是你的不二之选。它的免费授权政策和宝塔面板快速部署大大降低了使用门槛。 需要无所不能的扩展性,构建复杂站点,愿意花时间学习和调试,WordPress能满足你。它是目前全球使用最广泛的博客系统,拥有丰富的插件和主题资源。 希望轻装上阵,专注写作,享受简洁高效,Typecho很适合你。它是一款轻量级的博客系统,基于PHP开发,设计简洁,性能较好。 偏好符合国人习惯,注重SEO且希望后台简洁易用,Zblog会是不错的选择。它同样是由国人开发的一款博客程序,功能比较符合国人习惯。 立即体验GinBlog: 官方地址:www.ginblog.cn 免费授权:auth.shuha.cn 部署工具:宝塔面板 希望这篇详细的对比能帮助你找到最适合的博客系统。如果你在部署过程中遇到任何问题,欢迎在评论区留言讨论! 您更看重博客系统的哪些特性?是GinBlog的高性能和免费授权,WordPress的丰富生态,Typecho的轻量简洁,还是Zblog的符合国人习惯?欢迎在评论区分享您的观点!

GinBlog vs WordPress/Typecho/Zblog:免费授权与宝塔快速部署全方位对比 GinBlog vs WordPress/Typecho/Zblog:免费授权与宝塔快速部署全方位对比 在众多博客系统中,如何选择一款适合自己的平台确实是很多创作者面临的难题。今天,我将为你全面对比四款主流的博客系统:新兴的 GinBlog,以及传统的 WordPress、Typecho 和 Zblog。我们会重点关注 GinBlog 的免费授权特性和宝塔面板快速部署体验,帮助你做出更明智的选择。 🚀 系统概述与技术架构 1. GinBlog:Go语言新贵 技术栈:基于Go语言的Gin框架,采用前后端分离架构。 授权模式:免费授权使用,采用宽松的开源协议,允许免费商用和修改。 设计理念:专为创作者及团队提供高性能、接口规范的博客系统后端。 2. WordPress:生态系统巨无霸 技术栈:基于PHP和MySQL,采用传统服务端渲染架构。 授权模式:开源免费,但众多优质主题、插件和托管服务可能产生费用。 市场地位:全球最受欢迎的博客引擎,拥有最庞大的主题和插件生态,据其官方说法,其开源博客系统市场占有率是超过百分之三十。 3. Typecho:轻量级新星 技术栈:基于PHP开发,设计简洁。 授权模式:开源免费。 核心特点:轻量级的博客系统,安装和使用简单,性能较好,占用资源少。 4. Zblog:国产博客老将 技术栈:拥有PHP和ASP两个版本。 授权模式:开源免费。 核心特点:功能比较符合国人习惯,静态化做得好,有利于SEO优化。 📊 核心优势对比 为了让你更直观地了解四款博客系统的差异,我准备了这份对比表格: 对比维度GinBlogWordPressTypechoZblog性能表现Go语言高并发,响应快相对臃肿,速度较慢,插件过多会影响速度轻量级,打开速度最快,性能较好静态化做得好,速度快授权费用完全免费授权开源免费,但优质资源可能收费开源免费开源免费,但官方应用平台很多主题插件付费部署方式宝塔面板快速部署宝塔一键部署安装简单安装简单技术架构前后端分离,现代化传统服务端渲染轻量级PHPPHP/ASP双版本学习曲线需Go和前端基础,适合开发者对新手友好,但高级设置可能较复杂安装和使用简单,适合新手入门操作更符合国人习惯,后台简洁主题插件相对年轻,资源在成长中生态成熟,海量插件和主题插件相对较少应用较少,官方应用平台很多付费🛠️ GinBlog的突出优势 1. 免费授权与零成本运营 GinBlog采用完全免费的授权模式,用户无需担心版权问题和授权费用。相比其他系统,虽然核心都是开源的,但如Zblog等系统的很多优质主题和插件需要付费,而GinBlog在这方面更加友好。 2. 宝塔面板快速部署实战 GinBlog通过宝塔面板可实现快速部署,大大提升了用户体验: 环境准备:安装宝塔面板,配置Nginx、MySQL环境。 前后端部署:分别部署前端和后端,通过宝塔面板的相关模块进行配置和启动。 域名绑定:分别绑定前端和后端域名,完成SSL配置。 完成部署 图片 访问前端域名,若能正常显示页面,表示部署成功 后台管理界面可通过访问/admin 图片 默认账号为admin,密码为123456 这种部署体验大大降低了独立博客的部署门槛。 3. 卓越的性能表现 基于Go语言和Gin框架,GinBlog在处理高并发请求时表现出色,页面响应速度达到毫秒级。相比WordPress在流量高峰时容易出现性能问题,GinBlog能更好地应对流量波动。 4. 现代化技术架构 前后端分离架构让GinBlog更适合现代Web开发标准,清晰的API接口为移动端开发和第三方集成提供了极大便利。 💎 其他系统的独特优势 1. WordPress:无所不能的生态系统 拥有海量的主题和插件,可以搭建各种类型的网站。 社区活跃,文档和教程丰富,遇到问题容易找到解决方案。 对SEO友好,据说全世界有30%以上网站都是基于WordPress的。 2. Typecho:极致的轻量与简洁 程序轻量,占用资源少,在低配置服务器上也能流畅运行。 设计简洁,适合专注于内容创作的用户。 具有良好的SEO优化,可以帮助网站在搜索引擎中更好地排名。 3. Zblog:符合国人习惯的设计 操作逻辑更符合国内用户习惯,特别是文章置顶等功能。 静态化做得好,有利于SEO优化,在国内的访问速度也比较快。 作为国产软件,对中文的支持更好。 🎯 适用场景分析 选择GinBlog,如果: 你是开发者或技术爱好者,重视技术栈的现代性和性能表现。 追求零成本运营,希望完全掌控代码和数据。 需要高性能响应和并发处理能力。 计划长期维护并深度定制博客功能。 选择WordPress,如果: 你是新手博主,优先考虑易用性和丰富的功能。 需要快速上线,依赖现有主题和插件生态。 预算允许为优质主题和插件付费。 重视社区支持和问题解决效率。 选择Typecho,如果: 你是专注内容的创作者,希望系统轻快、不占资源。 需要快速搭建个人博客或小型网站。 喜欢简洁高效的写作体验。 对服务器配置要求不高,希望低成本运行。 选择Zblog,如果: 你偏好符合国人使用习惯的后台。 注重博客的SEO优化和搜索引擎排名。 需要简洁易用的后台管理界面。 习惯使用 ASP环境(可选ASP版本)。 🚀 宝塔面板部署通用指南 使用宝塔面板可以显著简化博客的部署流程。下面是基本的部署思路: 准备服务器环境:购买一台云服务器(例如腾讯云轻量应用服务器),并通过SSH连接服务器。 安装宝塔面板:在服务器上执行宝塔官网提供的安装命令。安装成功后,会给你面板的访问地址、用户名和密码。 配置网站环境:登录宝塔面板后,在软件商店一键安装所需运行环境(如Nginx、MySQL数据库等)。 部署博客程序: 对于 GinBlog:你需要分别部署前端和后端。上传后端程序,配置数据库信息和授权码,通过宝塔面板的GO项目模块来部署和启动;上传前端代码,并修改其配置文件中的API地址指向你的后端域名。 对于 WordPress、Typecho、Zblog:这类PHP程序部署更简单。在宝塔面板“网站”菜单创建新站点和数据库,然后上传程序到网站根目录,解压后通过浏览器访问域名,按安装向导完成即可。 💡 总结与最终建议 GinBlog、WordPress、Typecho和Zblog各有优势,选择哪个主要取决于你的具体需求和技术背景: 追求极致性能、现代技术栈,并且具备一定的运维能力,GinBlog是你的不二之选。它的免费授权政策和宝塔面板快速部署大大降低了使用门槛。 需要无所不能的扩展性,构建复杂站点,愿意花时间学习和调试,WordPress能满足你。它是目前全球使用最广泛的博客系统,拥有丰富的插件和主题资源。 希望轻装上阵,专注写作,享受简洁高效,Typecho很适合你。它是一款轻量级的博客系统,基于PHP开发,设计简洁,性能较好。 偏好符合国人习惯,注重SEO且希望后台简洁易用,Zblog会是不错的选择。它同样是由国人开发的一款博客程序,功能比较符合国人习惯。 立即体验GinBlog: 官方地址:www.ginblog.cn 免费授权:auth.shuha.cn 部署工具:宝塔面板 希望这篇详细的对比能帮助你找到最适合的博客系统。如果你在部署过程中遇到任何问题,欢迎在评论区留言讨论! 您更看重博客系统的哪些特性?是GinBlog的高性能和免费授权,WordPress的丰富生态,Typecho的轻量简洁,还是Zblog的符合国人习惯?欢迎在评论区分享您的观点! -

GinBlog vs Z-Blog:免费授权与宝塔快速部署的全方位对比指南 GinBlog vs Z-Blog:免费授权与宝塔快速部署的全方位对比指南 在博客系统选择上,GinBlog作为新兴的基于Go语言的博客系统,与经典的Z-Blog形成了有趣的对比。本文将全方位对比这两款博客系统,重点突出GinBlog的免费授权特性和宝塔面板快速部署体验,帮助您做出更合适的技术选型。 🚀 系统概述与技术架构 1. GinBlog:Go语言构建的高性能博客系统 技术栈:基于Go语言的Gin框架,采用前后端分离架构,后端使用Go语言开发,前端则可使用任何现代前端框架。 授权模式:免费授权使用,采用宽松的开源协议,允许用户免费商用、修改和分发。 设计理念:专为创作者及团队提供高性能、接口规范的博客系统后端,支持内容创作、互动交流与系统管理全流程。 2. Z-Blog:经典轻量级博客系统 技术栈:基于PHP/ASP开发,支持MySQL等多种数据库,采用传统服务端渲染架构。 授权模式:开源免费,是一款轻量级的开源博客系统。 市场地位:在中文博客圈内有着广泛的用户基础,是一款由国内开发者团队开发的博客系统,最早发布于2005年。 📊 核心优势对比 | 对比维度 | GinBlog | Z-Blog | |--------------|-------------|------------| | 性能表现 | Go语言高并发,响应快 | 轻量级,生成静态页面,访问速度快 | | 授权费用 | 完全免费授权 | 开源免费 | | 部署方式 | 宝塔面板快速部署 | 宝塔面板一键部署 | | 技术架构 | 前后端分离,现代化 | 传统服务端渲染 | | 学习曲线 | 需Go和前端基础,适合开发者 | 后台管理界面设计简洁,用户可以轻松上手 | | 扩展性 | 模块化设计,易于扩展 | 拥有丰富的插件和主题库,用户可以根据自己的需求自由选择和安装 | 🛠️ GinBlog的突出优势 1. 免费授权与零成本运营 GinBlog采用完全免费的授权模式,用户无需担心版权问题和授权费用,降低了个人创作者和中小企业的使用门槛。 2. 宝塔面板快速部署实战 GinBlog通过宝塔面板可实现10分钟内完成部署: 环境准备:安装宝塔面板,配置Nginx、MySQL环境。 前端部署:添加网站,上传前端代码,修改config.js中的API地址。 后端部署:上传后端程序,配置数据库信息,通过宝塔GO项目模块一键部署。 域名绑定:分别绑定前端和后端域名,完成SSL配置。 完成部署 图片 访问前端域名,若能正常显示页面,表示部署成功 后台管理界面可通过访问/admin 图片 默认账号为admin,密码为123456 3. 卓越的性能表现 基于Go语言和Gin框架,GinBlog在处理高并发请求时表现出色,页面响应速度达到毫秒级,能更好地应对流量波动。 4. 现代化技术架构 前后端分离架构让GinBlog更适合现代Web开发标准,清晰的API接口为移动端开发和第三方集成提供了极大便利。 💎 Z-Blog的固有优势 1. 庞大的主题插件生态 Z-Blog拥有丰富的插件和主题库,用户可以根据自己的需求自由选择和安装。插件涵盖了SEO优化、社交分享、广告管理、数据备份等多个方面,极大地扩展了Z-Blog的功能。 2. 极低的学习门槛 Z-Blog的后台管理界面设计简洁,功能模块清晰,用户可以快速上手,轻松管理博客内容。 3. 强大的SEO优化能力 Z-Blog在SEO方面做了很多优化,用户可以在后台设置SEO相关的参数,如标题、关键词、描述等。此外,Z-Blog还支持生成静态页面,这对于提高网站的访问速度和搜索引擎的收录效果有很大的帮助。 🎯 适用场景分析 选择GinBlog,如果: 你是开发者或技术爱好者,重视技术栈的现代性和性能表现。 追求零成本运营,希望完全掌控代码和数据。 需要高性能响应和并发处理能力。 计划长期维护并深度定制博客功能。 希望体验宝塔面板快速部署的便利性。 选择Z-Blog,如果: 你是非技术用户或内容创作者,优先考虑易用性。 需要快速上线,依赖现有主题和插件生态。 重视SEO优化和搜索引擎排名。 需要简洁易用的后台管理界面。 💡 总结 GinBlog与Z-Blog代表了两种不同的博客建设理念:GinBlog以免费授权、高性能和现代化架构吸引技术型用户,特别是通过宝塔面板实现快速部署;而Z-Blog则以成熟生态、易用性和强大的SEO功能服务更广泛的用户群体。 对于追求技术自主、性能至上且希望零成本运营的开发者来说,GinBlog无疑是更有吸引力的选择。而对于追求快速搭建、简单易用且需要丰富插件生态的用户来说,Z-Blog会是更稳妥的选择。 立即体验GinBlog: 官方地址:www.ginblog.cn 免费授权:auth.shuha.cn 部署工具:宝塔面板 您更看重博客系统的哪些特性?是GinBlog的高性能和免费授权,还是Z-Blog的生态和易用性?欢迎在评论区分享您的观点!

GinBlog vs Z-Blog:免费授权与宝塔快速部署的全方位对比指南 GinBlog vs Z-Blog:免费授权与宝塔快速部署的全方位对比指南 在博客系统选择上,GinBlog作为新兴的基于Go语言的博客系统,与经典的Z-Blog形成了有趣的对比。本文将全方位对比这两款博客系统,重点突出GinBlog的免费授权特性和宝塔面板快速部署体验,帮助您做出更合适的技术选型。 🚀 系统概述与技术架构 1. GinBlog:Go语言构建的高性能博客系统 技术栈:基于Go语言的Gin框架,采用前后端分离架构,后端使用Go语言开发,前端则可使用任何现代前端框架。 授权模式:免费授权使用,采用宽松的开源协议,允许用户免费商用、修改和分发。 设计理念:专为创作者及团队提供高性能、接口规范的博客系统后端,支持内容创作、互动交流与系统管理全流程。 2. Z-Blog:经典轻量级博客系统 技术栈:基于PHP/ASP开发,支持MySQL等多种数据库,采用传统服务端渲染架构。 授权模式:开源免费,是一款轻量级的开源博客系统。 市场地位:在中文博客圈内有着广泛的用户基础,是一款由国内开发者团队开发的博客系统,最早发布于2005年。 📊 核心优势对比 | 对比维度 | GinBlog | Z-Blog | |--------------|-------------|------------| | 性能表现 | Go语言高并发,响应快 | 轻量级,生成静态页面,访问速度快 | | 授权费用 | 完全免费授权 | 开源免费 | | 部署方式 | 宝塔面板快速部署 | 宝塔面板一键部署 | | 技术架构 | 前后端分离,现代化 | 传统服务端渲染 | | 学习曲线 | 需Go和前端基础,适合开发者 | 后台管理界面设计简洁,用户可以轻松上手 | | 扩展性 | 模块化设计,易于扩展 | 拥有丰富的插件和主题库,用户可以根据自己的需求自由选择和安装 | 🛠️ GinBlog的突出优势 1. 免费授权与零成本运营 GinBlog采用完全免费的授权模式,用户无需担心版权问题和授权费用,降低了个人创作者和中小企业的使用门槛。 2. 宝塔面板快速部署实战 GinBlog通过宝塔面板可实现10分钟内完成部署: 环境准备:安装宝塔面板,配置Nginx、MySQL环境。 前端部署:添加网站,上传前端代码,修改config.js中的API地址。 后端部署:上传后端程序,配置数据库信息,通过宝塔GO项目模块一键部署。 域名绑定:分别绑定前端和后端域名,完成SSL配置。 完成部署 图片 访问前端域名,若能正常显示页面,表示部署成功 后台管理界面可通过访问/admin 图片 默认账号为admin,密码为123456 3. 卓越的性能表现 基于Go语言和Gin框架,GinBlog在处理高并发请求时表现出色,页面响应速度达到毫秒级,能更好地应对流量波动。 4. 现代化技术架构 前后端分离架构让GinBlog更适合现代Web开发标准,清晰的API接口为移动端开发和第三方集成提供了极大便利。 💎 Z-Blog的固有优势 1. 庞大的主题插件生态 Z-Blog拥有丰富的插件和主题库,用户可以根据自己的需求自由选择和安装。插件涵盖了SEO优化、社交分享、广告管理、数据备份等多个方面,极大地扩展了Z-Blog的功能。 2. 极低的学习门槛 Z-Blog的后台管理界面设计简洁,功能模块清晰,用户可以快速上手,轻松管理博客内容。 3. 强大的SEO优化能力 Z-Blog在SEO方面做了很多优化,用户可以在后台设置SEO相关的参数,如标题、关键词、描述等。此外,Z-Blog还支持生成静态页面,这对于提高网站的访问速度和搜索引擎的收录效果有很大的帮助。 🎯 适用场景分析 选择GinBlog,如果: 你是开发者或技术爱好者,重视技术栈的现代性和性能表现。 追求零成本运营,希望完全掌控代码和数据。 需要高性能响应和并发处理能力。 计划长期维护并深度定制博客功能。 希望体验宝塔面板快速部署的便利性。 选择Z-Blog,如果: 你是非技术用户或内容创作者,优先考虑易用性。 需要快速上线,依赖现有主题和插件生态。 重视SEO优化和搜索引擎排名。 需要简洁易用的后台管理界面。 💡 总结 GinBlog与Z-Blog代表了两种不同的博客建设理念:GinBlog以免费授权、高性能和现代化架构吸引技术型用户,特别是通过宝塔面板实现快速部署;而Z-Blog则以成熟生态、易用性和强大的SEO功能服务更广泛的用户群体。 对于追求技术自主、性能至上且希望零成本运营的开发者来说,GinBlog无疑是更有吸引力的选择。而对于追求快速搭建、简单易用且需要丰富插件生态的用户来说,Z-Blog会是更稳妥的选择。 立即体验GinBlog: 官方地址:www.ginblog.cn 免费授权:auth.shuha.cn 部署工具:宝塔面板 您更看重博客系统的哪些特性?是GinBlog的高性能和免费授权,还是Z-Blog的生态和易用性?欢迎在评论区分享您的观点!